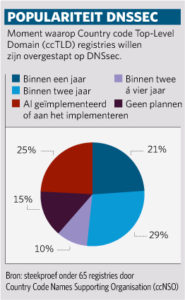

Vijftien procent van de organisaties die op nationaal niveau het technisch beheer voeren over Domain Name System-servers, de ‘telefoongidsen van het internet’ – zegt niet van plan zijn over te stappen op DNSsec, een internetprotocol dat betere beveiliging biedt dan de 26-jaar oude voorloper DNS. Dat valt af te leiden uit een steekproef door hun overkoepelende organisatie, de Country Code Names Supporting Organisation (ccNSO). Registry-organisaties – ook wel aangeduid met de term Network Information Center (NIC) – creëren de databank-bestanden die domeinnamen vertalen in ip-adressen.

Uit het onderzoek van de ccNSO – dat tussen 24 juni en 7 september van dit jaar plaatsvond – blijkt dat vijftien procent van de Country code Top-Level Domain (ccTLD) registries die deelnamen aan het onderzoek niet van plan is om binnen nu en drie jaar DNSsec te implementeren.

Aan hen vroeg ccNSO wat daarvan de reden is. Een deel van hen – de studie vermeldt niet welk aantal – zegt moeite te hebben om voldoende technische expertise en financiële middelen bij elkaar te krijgen voor de overstap. Een ander bezwaar dat registries noemen is dat er op dit moment geen concrete vraag is naar DNSsec onder providers en websitebeheerders. Ook vindt een deel van de respondenten DNSsec te complex.

Registries voorzien daarnaast samenwerkingsproblemen met domeinnaambeheerders (‘registrars') en internetproviders. Sommige respondenten gaven bovendien aan bang te zijn dat er binnen de internetgemeenschap te veel vertrouwen wordt gesteld in DNSsec. Blind geloof in DNSsec zou voor nieuwe beveiligingsproblemen kunnen zorgen.

Aan het onderzoek namen in totaal 65 registries uit de hele wereld deel. Eénentwintig van hen waren afkomstig uit Europa.

Telefoonboek-beveiliging

Zogeheten ccTLD registries zijn belast met het technisch beheer van het DNS voor een bepaald land, zoals bijvoorbeeld .nl, .de, .fr enzovoort. Pas wanneer ccTLD's hun ‘zone' geschikt maken voor het gebruik van DNSsec, kunnen providers en websitebeheerders hun domeinnaam beveiligen via dit protocol. In Nederland is SIDN de registry van het .nl-domein.

DNSsec verkleint de kans dat DNS-gegevens vervalst worden. Door implementatie ervan hopen registries te voorkomen dat kwaadwillenden op die manier e-mailberichten onderscheppen of bezoekers omleiden naar nepsites. DNSsec is achterwaarts compatible met internetfundament DNS, maar biedt daarnaast authenticatie en databescherming.

De populariteit van DNSsec nam een vlucht nadat beveiligingsonderzoeker Dan Kaminsky in 2008 een fundamenteel probleem in het Domain Name System (DNS) blootlegde.

Het DNS vormt het telefoonboek van het internet. Dat telefoonboek staat verspreid op het internet, in de vorm van DNS-servers. Die verzameling DNS-servers houdt bijvoorbeeld bij welk ip-adres hoort bij een bepaald website- of e-mailadres. DNSsec zorgt ervoor dat de software die de gegevens verzamelt om aan de gebruiker door te geven (een zogenaamde DNS resolver) zeker weet dat hij de bron van die informatie kan vertrouwen. Wanneer de verwijsinformatie in het ‘internettelefoonboek' immers niet zou kloppen, worden e-mailberichten op de verkeerde computer afgeleverd, en webpagina's bij de verkeerde computer opgehaald. DNSsec voorziet dit gegevensverkeer van een digitale handtekening.

DNSsec

Via DNSsec vragen internetgebruikers aan DNS-servers om verwijsgegevens te voorzien van een digitale handtekening. Dat verkleint de kans dat een internetgebruiker vervalste DNS-gegevens ontvangt. Wanneer kwaadwillenden DNS-gegevens vervalsen, kunnen ze mailberichten onderscheppen en bezoekers omleiden naar nepsites.

DNSsec wordt ondermeer al door de volgende domeinen ondersteund: Brazilië (.br), Bulgarije (.bg), .gov, org, Puerto Rico (.pr), Tsjechië (.cz), Thailand (.th) en Zweden (.se). De root van de DNS wordt voor het einde van dit jaar met DNSsec beveiligd. De rootzone is het hoogste niveau binnen de hiërarchische DNS-structuur. In juni werd DNSsec ingevoerd voor het .org domein. In februari werd bekend dat Verisign DNSsec binnen twee jaar in gaat voeren voor de top-level domeinen die dit Amerikaanse bedrijf beheert: .com en .net.

.nl, het Top-Level Domain van ons land, ondersteunt DNSsec op dit moment nog niet.

MEER WETEN OVER DNSSEC

http://www.dnssec.net/ is een algemene portal waarin naar verschillende sites met tutorials, tools en technologie wordt verwezen.

http://www.dnssec-deployment.org/ is een site met achtergronden, nieuws en links.

Bij dit soort reacties vraag ik me altijd af of deze bedrijven ook financieel de gevolgen gaan dragen als een DNS hack of spoofing plaats vindt.

Daarnaast worden deze bedrijven aangesteld door overheden om TLD’s te beheren. Ik denk dat het dan heel gauw tijd wordt om een ander bedrijf aan te stellen.

Wat betreft de kip/ei redenering, als je als TLD al achterloopt, dan gaan providers helemaal niks doen.

Ik weet het niet meer wat nou waar is als ik dit artikel en het andere artikel lees. Redactie, kijken jullie wel wie wat schrijft ?

https://www.computable.nl/artikel/ict_topics/security/3088723/1276896/ondersteuning-beveiligd-internetprocotol-groeit.html?utm_source=Nieuwsbrief&utm_medium=E-mail&utm_campaign=Redactiemailing

De respondenten die aangaven dat een blind geloof in DNSEC gevaarlijk is, hebben best wel een punt. Het is een publiek geheim dat de impact van “Kaminsky” veel kleiner had kunnen zijn als een aantal “non-DNSSEC” maatregelen al eerder getroffen waren. Een daarvan, source port randomization, is uiteindelijk in grote haast alsnog uitgevoerd, waarbij de hele industrie zich op de borst sloeg dat ze zo alert en goed reageerde. Wat onvermeld bleef, was dat dat niet al veel eerder was gebeurd omdat de DNS-goden te druk bezig met DNSSEC (wat immers alle problemen zou oplossen) om nog fatsoenlijk op de winkel te passen. Als er al een dergelijk vertrouwen in DNSSEC is voordat ook maar iemand het gebruikt, hou ik mijn hart vast voor later!

@commentaar redactie:

Ik weet niet hoe ik dit dan moet zien. In het eerdere artikel wordt het volgende gesteld:

Een kwart heeft al DNSSec. Van de overige 75% zegt 80% dit te willen gaan doen. Van het totaal dus maar 15% die dat niet wil gaan doen.

Hier lees ik dat 20% geen DNSSec wil gaan invoeren.

Wellicht toch niet binnen 3 dagen twee artikelen over hetzelfde onderwerp, gebaseerd op hetzelfde onderzoek, publiceren en goochelen met getallen en percentages. Punt is dat het eerdere stuk een positieve indruk wekt, en het tweede een negatieve.