Digital twins kunnen de operatie, het beheer en onderhoud van datacenters aanzienlijk verbeteren. Maar er kleven ook risico’s aan het gebruik van dit soort virtuele kopieën van een datacenter: als de security niet goed is geregeld, biedt het cybercriminelen ongekende kansen om het datacenter over te nemen of te ontregelen. Een security-maturity-model moet datacenters helpen dit te voorkomen, zodat zij met minimale risico’s maximaal profiteren van de mogelijkheden van een digital twin.

Een digital twin van een datacenter is een virtuele representatie van de apparatuur en de processen in het datacenter. Noem het een digital kopie van het fysieke datacenter. Verwar dit niet met een 3d-cad-model, want een driedimensionale tekening van het datacenter. In een digital twin is het de bedoeling dat we data over het functioneren van de apparatuur en de processen in het fysieke datacenters invoeren. Fysieke en virtuele omgeving moeten ‘twins’ van elkaar zijn. Hierdoor is het mogelijk om simulaties te doen en de operationele processen in het model te volgen en te verbeteren.

Sensoren

Een digital twin van een datacenter komt tot zijn recht als operationele data in het model worden ingebracht. Uit assetmanagement-tools kunnen we gegevens halen over de apparatuur, via monitoring en sensoren kunnen we de actuele status van de apparatuur in kaart brengen. Die sensoren meten temperaturen, luchtvochtigheid, luchtstromen, energiegebruik en dergelijke. Deze data worden bij voorkeur in realtime in het digitale model ingebracht. Data invoeren kan ook met intervallen, maar doen we dit in realtime dan beschikken we over een volwaardig virtueel beeld van wat er op dat moment in het fysieke datacenter gebeurt.

Cruciaal voor een succesvol gebruik van een digital twin is dat de benodigde data op een beveiligde manier in het model worden gebracht. Hoe doen we dat? Een lastig probleem is dat veel van de benodigde iot-apparatuur weliswaar beveiligd is, maar dat de kwaliteit van die security niet altijd duidelijk is. Bovendien zijn de securitymaatregelen veelal per individuele sensor of groep van gelijksoortige iot-apparaten geregeld en is er nauwelijks sprake van een mogelijkheid om deze securityinfo samen te brengen in een overzichtelijk dashboard. Ook ontbreekt het vaak aan processen om de data goed georganiseerd en veilig te ontvangen, te verwerken en weer te gebruiken om instellingen in het fysieke datacenters aan te passen.

Maturity-model

Hier komt het ‘Iot Security Maturity Model Digital Twin’ in beeld. Een eerste versie van dit model werd reeds in 2019 opgesteld. Gebruikt werd het echter mondjesmaat, bij gebrek aan voldoende daadwerkelijke implementaties van digital twin-technologie. Inmiddels is met name de manufacturing-industrie zover dat daar een fors aantal digital twins operationeel is. Ook in de datacenterindustrie neemt de belangstelling toe. Mede daarom is het oorspronkelijke document waarin het maturity-model is beschreven nu uitgebreid en aangepast.

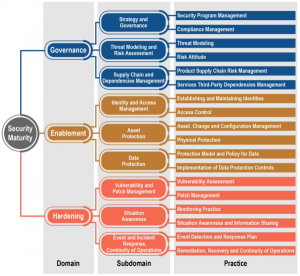

Het doel van het security-maturity-model is om zowel aanbieders als gebruikers van digital twin de mogelijkheid te bieden om beveiligingsmechanismen te ontwikkelen. Ook is aan de hand van het model te onderzoeken hoe de security van een eigen digital twin zich ontwikkeld ten opzichte van wat bij andere datacenters gebruikelijk is. Het model (zie figuur 1) beschrijft hiertoe hoe security rond digital twins goed gestructureerd is op te bouwen. Hierin wordt onderscheid gemaakt tussen ‘domains’, ‘subdomains’ en ‘practices’:

- Domeinen zijn cruciaal voor het bepalen van de prioriteiten van verbetering van de volwassenheid van de beveiliging op strategisch niveau. Op domeinniveau bepaalt de stakeholder de prioriteiten voor het verbeteren van de beveiliging

- Subdomeinen geven aan hoe deze prioriteiten voor verbetering gepland dienen te worden. Op subdomeinniveau identificeert de belanghebbende de typische behoeften voor het aanpakken van beveiligingsproblemen;

- Practices definiëren de typische activiteiten die verband houden met subdomeinen en die op tactisch niveau worden geïdentificeerd. Op practice-niveau overweegt de belanghebbende het doel van specifieke beveiligingsactiviteiten.

Omdat het te ver voert om het model tot in detail te bespreken enkele highlights:

- Het security governance-domein is het hart van de beveiligingsaanpak rond digital twins. Het beïnvloedt en informeert iedere beveiligingspractice, inclusief bedrijfsprocessen, juridische en operationele kwesties, reputatiebescherming en het genereren van inkomsten.

- Het security enablement-domein is gebaseerd op het door de organisatie vastgestelde beveiligingsbeleid. Het pakt de bedrijfsrisico’s aan met de best beschikbare middelen. Securitybeleid en -controles dienen periodiek herzien en beoordeeld te worden.

- De domein-practices voor ‘security hardening’ (het versterken van de beveiliging) ondersteunen betrouwbaarheidsdoelstellingen via het beoordelen, herkennen en herstellen van risico’s met zowel organisatorische als technische tegenmaatregelen.

Hoger niveau van volledigheid

Twee aspecten zijn essentieel voor het meten van de voortgang van het beveiligen van iot-systemen en het stellen van prioriteiten van de bijbehorende beveiligingspractices: volledigheid en reikwijdte.

‘Comprehensiveness’ geeft de mate van diepte, consistentie en zekerheid weer van beveiligingsmaatregelen die volwassenheidsdomeinen, subdomeinen of practices op het gebied van beveiliging ondersteunen. Een hoger niveau van volledigheid van dreigingsmodellering impliceert bijvoorbeeld een meer geautomatiseerde, systematische en uitgebreide aanpak.

De reikwijdte weerspiegelt de mate van aanpassing aan de behoeften van het datacenter. Dit geeft de mate van aanpassing weer van de beveiligingsmaatregelen die domeinen, subdomeinen of practices voor beveiligingsvolwassenheid ondersteunen. Dergelijke aanpassingen zijn meestal vereist om branchespecifieke of systeemspecifieke beperkingen van het iot-systeem aan te pakken.

Systeem van systemen

Digital twins zijn te beschouwen als een systeem van systemen, of het nu gaat om een enkele twin met activa of om meerdere onderling verbonden digital twins en bijbehorende activa. Bij gebruik van meerdere digitaal twins kan datasoevereiniteit een rol spelen. Dit bijvoorbeeld het geval zijn als de digital twins zich bijvoorbeeld in verschillende landen bevinden. Of als zij onder de governance van verschillende industrieën vallen. Denk hierbij aan een datacenter van een farmaceutisch bedrijf.

De rol van lokale wet- en regelgeving kan met name van belang zijn wanneer er fysieke activa bij betrokken zijn. Dit betekent dat zowel de activa als de digital twins onderworpen kunnen zijn aan wet- en regelgeving van de landen waarin ze zich bevinden. Dit kan een behoorlijke impact hebben op de doelstellingen voor security-maturity en de bijbehorende beoordelingen. Aspecten als de locatie waar gegevens dienen te worden opgeslagen, gaan dan een rol spelen. Dit speelt bijvoorbeeld bij de vraag of een digital twin in de cloud gehost dient te worden. En zo ja, in welk land dit dan dient te gebeuren?

Een datacenter is niet zo mobiel als een Tesla, de uit- en inbelverbinding kan dus beperkt worden. Dat laat niet onverlet dat er aandacht moet zijn voor de beveiliging want management netwerken zijn nog weleens ‘plat’ en 2FA is niet altijd gebruikelijk. Iets met vroeger als we kijken naar oude management protocollen. Hetzelfde geldt voor veel SCADA-systemen, een term die ik eerder voor DCIM oplossingen zou gebruiken waar een grafisch dashboard vanuit sensoren gevoed wordt maar digital twins spreekt natuurlijk meer tot de fantasie.