We zijn gewend geraakt aan kwaadwillenden die toegang tot onze informatie proberen te krijgen. Bijna wekelijks horen we over een hack van een bedrijfsdatabase of diefstal van persoonsgegevens die naar alle uithoeken van internet zijn gelekt.

Daarmee hebben we het stadium bereikt waarin we niet langer de misvatting kunnen hanteren dat onze organisatie of die van onze dienstverleners nooit zal worden gehackt. In plaats daarvan bevinden we ons in het tijdperk van schadebeperking. De huidige strategie is om gevoelige informatie te versleutelen, zodat cybercriminelen daar niets aan hebben, of om belangrijke onderdelen van data gescheiden van elkaar op te slaan.

Er is echter sprake van een type cyberaanval die geniepiger is. Die staat niet in het teken van gegevensdiefstal, maar van regelrechte afpersing. We hebben het dan over ransomware-aanvallen. En die nemen in aantal toe.

Ransomware maakt opmars

Ransomware kent een simpel aanvalsplan: maak de data van je doelwit onleesbaar met encryptie en vraag je slachtoffer om losgeld in ruil voor toegang tot de versleutelde data. Dit wordt meestal gedaan met een computerworm die de gegevens op de primaire Windows-partitie versleutelt, inclusief data op alle andere gedetecteerde partities. De cybercriminelen vragen vervolgens om losgeld (meestal in de vorm van bitcoins) in ruil voor de decryptie-sleutel. De toegang tot de gegevens op de partities kan alleen met deze sleutel worden hersteld. Als de sleutel ontbreekt, zit er voor het slachtoffer niets anders op dan alle data van de getroffen computer te wissen en die opnieuw te installeren vanuit backups. Of alle systemen volledig wissen en met een schone lei beginnen.

Voor de meeste it-professionals roept de naam WannaCry allerhande emoties op, en de meeste daarvan zijn negatief. In 2017 werd de grootste ransomware-aanval uit de geschiedenis uitgevoerd. Deze trof organisaties in alle delen van de wereld en richtte voor miljarden euro’s aan schade aan.

Het schokkende aan deze aanval was dat die gebruikmaakte van een kwetsbaarheid die niet alleen publiekelijk bekend was, maar waarvoor ook al lang en breed een patch beschikbaar was. De cybercriminelen achter de aanval maakten misbruik van deze kwetsbaarheid om zich een weg te banen naar verschillende Windows-systemen binnen het netwerk, die ze stuk voor stuk met ransomware besmetten. Het enige wat ze daarvoor nodig hadden, waren systemen met ongepatchte versies van Windows 7 en eerdere Windows-versies.

Hardst getroffen

Zoals gezegd legde WannaCry dus een aantal serieuze gebreken bloot in de it-beveiliging van organisaties in alle delen van de wereld. Meer precies, de ransomware trof circa 200.000 computers en bracht een miljoenenschade toe.

Onder de hardst getroffen slachtoffers bevond zich de Britse National Health Service (NHS). Er werden diverse endpoints van deze organisaties met de ransomware besmet, zoals pc’s, mri-scanners en apparatuur in operatiekamers. De aanval woekerde vier dagen lang voort en maakte grote aantallen levensreddende systemen onbruikbaar. Dit leverde de NHS uiteindelijk een totale kostenpost van 92 miljoen Britse pond op.

Windows is en blijft een kerncomponent van de it-omgevingen van de meeste bedrijven. De recente ransomware-aanvallen laten echter zien dat het gebruik van een groot en complex besturingssysteem op uiteenlopende locaties en in verschillende netwerken en geografische regio’s een enorm aanvalsoppervlak oplevert. Ondanks alle beveiligingsmaatregelen die je in een dergelijke omgeving treft, is er slechts zoveel dat je kunt doen voor het reduceren van de risico’s rond cybercriminelen, activiteiten van werknemers en netwerkverbindingen.

Steeds meer organisaties zijn op zoek naar manieren om hun aanwezigheid aan de edge terug te dringen. Met de opkomst van saas-applicaties, virtual desktop infrastructure (vdi)-implementaties die Windows veilig in het datacenter onderbrengen en digital workspaces wordt het minder belangrijk om een traditioneel besturingssysteem te gebruiken op alle endpoints die toegang tot bedrijfsapplicaties nodig hebben.

Vooruitziende organisaties brengen Windows al ruim twintig(!) jaar onder in het datacenter. Vdi houdt Windows daar veilig achter slot en grendel. Daarvoor wordt gebruik gemaakt van allerhande beveiligingsmechanismen zoals uiterst krachtige firewalls, monitoringoplossingen en speciale tools waarmee systemen eenvoudig zijn bij te werken met de laatste beveiligingsupdates.

Edge-besturingssytemen

De netwerk-edge groeit steeds meer uit tot het domein van speciaal ontwikkelde ‘edge’-besturingssystemen (os). Deze besturingssystemen stellen de beveiliging, connectiviteit en toegang tot applicaties boven alles. Ze maken van endpoints stateless apparaten. Dat houdt in dat er lokaal geen gevoelige informatie wordt opgeslagen. Alle gegevensbewerkingen vinden plaats in de publieke of private cloud, en alle informatie en applicaties worden beschermd door de eerder genoemde beveiligingsmechanismen.

Veel slimme devices maken gebruik van een edge-os, zoals smart tv’s of het ingebouwde navigatiesysteem van je auto. Binnen een bedrijfsmatige it-omgeving stelt een edge-os organisaties in staat om het beheer van grote besturingssystemen met al hun nukken, al naar gelang de toepassing, afdeling of geografische regio, behoorlijk af te schalen. Een edge-os maakt het mogelijk om alle endpoints te beheren als één computerpark en biedt ondersteuning voor integratie met beheertools van externe leveranciers.

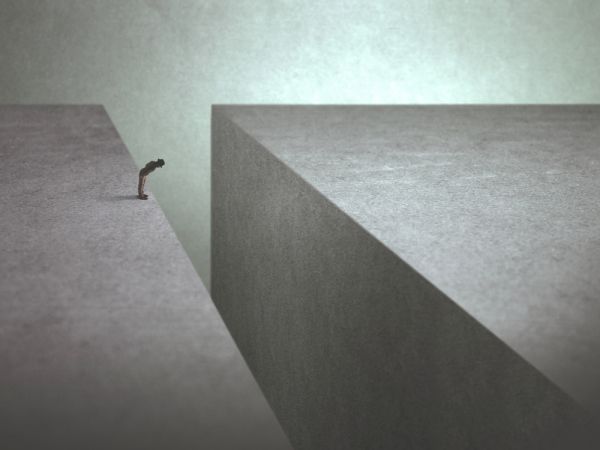

Stel je eens een voor dat – ondanks al je harde werk en beveiligingsoplossingen – een groot aantal van je Windows-endpoints ten prooi valt aan ransomware en wordt versleuteld. Hoe ga je met die situatie om? Hoe zorg je ervoor dat je eindgebruikers productief kunnen blijven terwijl zij hun endpoints niet langer kunnen gebruiken?

Dat is waar een edge-os om de hoek komt kijken. Hiermee kunnen gebruikers snel hun saas- en vdi-omgeving in gebruik nemen op hun endpoint, maar zonder het besmette besturingssysteem dat op de harde schijf is geïnstalleerd. Dat is het voordeel van een veilig gecontaineriseerd besturingssysteem: het is geabstraheerd van het endpoint, maar biedt desondanks eindgebruikers volledige toegang tot alle applicaties en it-diensten die ze nodig hebben.

Wil je voorkomen dat je organisatie slachtoffer wordt van de volgende WannaCry? Beveilig dan je netwerk aan de rand.

Ransomware is een niet te onderschatten risico alleen voordat we naar het aanvalsplan van de cybercrimineel kijken zullen we naar de verdediging via de gebruiker moeten kijken want het verlies van een end-point doet niet zoveel pijn als het verlies van 5 jaar werk. De cybercrimineel is een ondernemer die het losgeld bepaalt op basis van een geschatte vervangingswaarde. Kortom, misschien moet de verdediging zich richten op de waarde van bedrijfsassets die minder makkelijk te vervangen zijn.Ik weet dat informatiemanagement een abstracte kunst is maar de essentie van de cloud gaat grotendeels om een paradigma verschuiving aangaande de plaatsing van data en alleen beveiliging op het randje lijkt me in dat geval ontoereikend.