Omdat het aantal besmettingen sinds de zomervakantie in rap tempo is toegenomen, luidt het devies: werk thuis tenzij het echt niet anders kan. De maatregel moet het coronavirus indammen, maar zet de deur wagenwijd open voor digitale virussen.

Hackers weten maar al te goed dat de computerbeveiliging bij werknemers thuis doorgaans minder georganiseerd is en spelen daar op in. In de zomer zagen we al dat dit niet alleen desastreuze gevolgen voor een individuele computer heeft, maar uiteindelijk een heel bedrijfsnetwerk plat kan leggen.

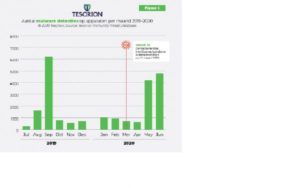

Een apparaat thuis is te infecteren zonder dat de gebruiker het door heeft. Een firewall of antivirusprogramma is lang niet altijd voldoende. En dan hebben we het nog niet eens over het aantal thuiswerkers dat volledig vertrouwt op enkel de firewall. Wanneer de computer terugkomt in het bedrijfsnetwerk, heeft het vaak toegang tot de omringende apparaten. Een gouden kans voor een hacker. In alle vrijheid kan hij andere apparaten detecteren en besmetten. Dit is ook precies wat er in mei en juni van dit jaar gebeurde toen thuiswerkers weer vaker naar kantoor kwamen. Op de vier miljoen apparaten van onze klanten bij Tesorion, zagen we in genoemde periode een explosieve stijging in het aantal malware-detecties in bedrijfsnetwerken. Waar het aantal in maart nog op zeshonderd per maand lag, waren dit er in juni bijna 50.000. De grote vraag: hoe zorgen we ervoor dat we na de tweede golf niet in dezelfde valkuil stappen? Hoe sluiten we het hek voor een kwaadwillende?

Segmenteer je netwerk

Een eerste stap om een netwerk zo veilig mogelijk te houden, is het segmenteren van dit netwerk. Hierdoor perk je de bewegingsvrijheid van de hackers en hun malware flink in. Makkelijker gezegd dan gedaan, omdat apparaten in het netwerk continu komen en gaan of van plaats veranderen. Een poortwachter is dan geen overbodige luxe. Deze kan apparaten automatisch herkennen en op de juiste plek in het netwerk terugplaatsen. Hierdoor gaat de nodige connectiviteit van medewerkers niet verloren en voorkom je dat een hacker vrij spel krijgt op jouw bedrijfsnetwerk.

Creëer awareness

Een andere belangrijke stap is het wijzen van werknemers op de gevaren van phishing. Een al oude techniek, maar de onzekere coronatijd wakkert een nieuwe golf aan. Dagelijks ontvangen gebruikers op hun apparaten uiteenlopende berichten via e-mail, sms, Whatsapp, Linkedin en andere sociale-mediakanalen. Ook berichten van minder betrouwbare bronnen die om een reactie vragen. Cybercriminelen gebruikten het coronavirus de afgelopen maanden veelvuldig als thema van hun phishing mails. Als medewerkers niet goed onderricht zijn in waar ze op moeten letten bij phishingmails, zijn ze een gemakkelijk doelwit. Zorg dus dat er awareness over dit onderwerp is in je organisatie en dat medewerkers weten welke stappen ze (niet) moeten zetten als een verdachte mail binnenkomt.

Maak backups

Als laatste is het belangrijk om backups te maken. Mocht er toch een malware-incident voorkomen, in weerwil van het bovenstaand advies, is het belangrijk dat er geen data verloren gaan. Wellicht een open deur, maar zorg er ook voor dat de data offline opgeslagen staan. Dit moet op regelmatige basis gedaan worden, zodat je bij een aanval zo min mogelijk data verliest. Daarnaast is het belangrijk de restore-functie regelmatig te testen.

Covid-19 heeft op de gehele samenleving invloed en er zijn altijd criminelen die van de situatie misbruik maken. Zorg dat ze geen vrij spel krijgen in jouw bedrijfsnetwerk door het netwerk te segmenteren, werknemers te wijzen op de gevaren en regelmatig backups te maken. Laten we een les trekken uit de eerste golf en zorgen dat bij de volgende terugkeer naar kantoor het aantal malware-incidenten niet explosief stijgt.

Ernst Veen, productmanager Tesorion