Veel van de grootste beveiligingsrisico’s en -problemen zijn al jaren en soms al decennia bekend. Dit blijkt uit het Cyber Risk Report, een onderzoek van Hewlett-Packard. Het jaarlijkse Cyber Risk Report van HP gaat in op de meest voorkomende kwetsbaarheden binnen it-security waar organisaties zich niet tegen beschermen.

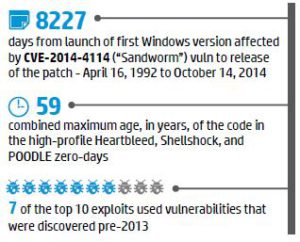

Uit het onderzoek bleek dat 44 procent van de inbreuken in 2014 kwetsbaarheden betrof die al twee tot vier jaar bekend zijn. Aanvallers blijven bekende technieken gebruiken en zijn succesvol in het binnendringen van systemen en netwerken. De top tien kwetsbaarheden die in 2014 benut zijn, profiteren allemaal van code die jaren of zelfs decennia geleden geschreven zijn. Zo zie je in de afbeelding hoe lang het duurde totdat de Sandworm-, Heartbleed-, Shellshock- en Poodle-kwetsbaarheid werden gepatcht. Bovendien is er bij zeven van de tien exploits gebruik gemaakt van kwetsbaarheden die voor 2013 werden ontdekt.

Het onderzoek toont ook aan dat server misconfiguraties het grootste probleem zijn onder alle geanalyseerde applicaties. Hierbij is toegang tot onnodige bestanden en bestandsmappen het grootste probleem, waarna cookie-beveiliging (60 procent), systeem informatielekken (58 procent), privacy inbreuk (53 procent) en cross-frame scripting (48 procent) volgen. Met de informatie die via deze misconfiguraties in handen komt van aanvallers, krijgen zij meer mogelijkheden om aan te vallen.

De voornaamste oorzaken van de meest voorkomende, uitgebuite zwakke plekken binnen de software zijn consistente gebreken, bugs en logic flaws. De meeste kwetsbaarheden komen voort uit een relatief klein aantal gemeenschappelijke software programmeerfouten. Deze oude en nieuwe kwetsbaarheden in software worden snel uitgebuit door aanvallers.

Advies

Om de kans van slagen voor aanvallers te verkleinen heeft HP een aantal aanbevelingen voor organisaties. Zo moeten netwerkverdedigers een alomvattende en tijdige patching strategie ontwikkelen om ervoor te zorgen dat systemen up-to-date zijn met de nieuwste beschermingen. Ook moeten er regelmatig testen en verificatie plaatsvinden op het penetreren van configuraties door interne en externe entiteiten om configuratiefouten te kunnen identificeren voordat aanvallers ze uitbuiten. Daarnaast moeten organisaties goed begrijpen hoe het aanvalsrisico beperkt kan worden om te voorkomen dat er nieuwe manieren worden gebruikt voor aanvallen.

Tot slot roept het technologieconcern de security-industrie op meer samen te werken om cyberaanvallen tegen te gaan. Samenwerking en kennisdeling tussen de beveiligingsindustrie helpt inzicht te krijgen in de tactiek van de aanvaller, zorgt voor meer proactieve verdediging, versterkt bescherming die aangeboden wordt in beveiligingssoftware en zorgt voor een algemeen veiligere omgeving. ‘Zelfs als de beveiligingswereld snel blijft evolueren, mogen we fundamentele kwetsbaarheden niet uit het zicht verliezen’, aldus Art Gilliland, senior vice president en general manager van Enterprise Security Products, HP. ‘We kunnen niet succesvol vooruit als we niets doen aan primaire kwetsbaarheden die nog steeds een plaag zijn voor systemen.’

“evalueren” moet “evolueren” zijn..