Trend Micro is geen Amerikaans bedrijf, zoals je wellicht zou denken, maar een Japans. En dus kunnen ze encryptie- en andere beveiligingsdiensten leveren die niet vanuit de VS uitgebaat of daar opgeslagen worden. Zelf noemt het bedrijf SecureCloud een gehoste sleutelbeheer- en dataversleutelingsoplossing.

Het idee van SecureCloud is vrij eenvoudig. Je communiceert normaal met een cloudbroker om met een IaaS zoals Amazon EC2 of een andere te werken. De dienst van Trend Micro komt tussen jouw systemen en die van de IaaS-uitbater te staan en communiceert dus met de cloudbroker in plaats van rechtstreeks met jouw systemen. SecureCloud bepaalt dan welke servers toegang mogen hebben tot de clouddienst en zorgt er ook voor dat alle data naar de cloud toe versleuteld worden. Dus als iemand dan inbreekt op de clouddienst, of dat nu 'legaal' (Patriot Act) of clandestien (hacker) gebeurt, dan krijgt diegene alleen maar sterk versleutelde data te zien. Ook de uitbater van de dienst kan de data niet lezen. Omdat Trend Micro geen Amerikaans bedrijf is, kan de Amerikaanse overheid het ook niet bevelen toegang te verstrekken. SecureCloud heeft API's voor het al eerder genoemde Amazon EC2, voor Eucalyptus en voor VMWare vCloud Director.

Sleutelbeheer

Als je dat wenst, kan Trend Micro het sleutelbeheer ook als een clouddienst leveren. Hierbij geeft het bedrijf aan Europese klanten de keuze waar de dienst uitgebaat en data opgeslagen wordt: Duitsland of Engeland. Aangezien Duitsland een betere en strengere privacywetgeving heeft dan Engeland, raden we aan voor Duitsland te kiezen als opslag- en uitbatingsbestemming. Wat eigenaardig genoeg niet vermeld staat op de SecureCloud-productinformatie, is dat het heel goed mogelijk is een eigen sleutelbeheerserver (key management server of kortweg KMS) te draaien. Je bent dus niet verplicht die van Trend Micro te gebruiken. Met het sleutelbeheer in eigen handen kan echt niemand anders dan jij bij die sleutels komen. Tenzij je natuurlijk het slachtoffer bent geworden van spyware-infecties.

Beheer

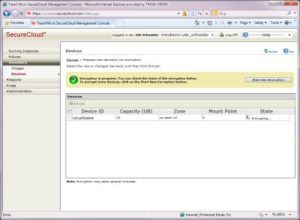

Het initialiseren en configureren van het SecureCloud-systeem gebeurt door partners van Trend Micro. Het beheer bestaat daarna uit een webinterface voor de KMS, waarmee je sleutels aanmaakt voor elke server die je toegang wilt verlenen tot de cloud. Elke server die toegang zoekt tot clouddata, moet eerst een sleutel krijgen van de KMS. Zonder die sleutel krijgt de server geen toestemming en zou hij hooguit versleutelde data kunnen opvragen als het om een hacker gaat, die erin slaagt in te breken in de cloudinfrastructuur van de IaaS-provider. De veiligheid blijft dus gewaarborgd. We raden je wel aan eerst je IaaS-cloud draaiende te hebben en de cloudbroker succesvol te testen voordat je SecureCloud implementeert. Het zou niet de eerste keer zijn dat een bedrijf alles in één keer wil implementeren, dan een fout maakt bij de IaaS-configuratie en bijbehorende cloudbroker en dit Trend Micro verwijt.

Conclusie

Trend Micro SecureCloud is niet Amerikaans en kan je dus echte veiligheid bieden via AES-encryptie en een eigen sleutelbeheer dat ofwel in de publieke of in je private cloud draait. Daardoor is het volgens ons niet te kraken, tenzij iemand erin slaagt AES te kraken. Dan hebben echter ook alle banken en heel wat regeringen een probleem.

Productinfo

Product: SecureCloud

Producent & leverancier: Trend Micro, http://emea.trendmicro.com/emea/solutions/enterprise/security-solutions/virtualization/securecloud

Adviesprijs (excl. btw): 600 euro/encrypted volume/jaar (degressieve prijsbepaling en alternatieve formules mogelijk)

Ondersteunde klantplatformen: CentOS, RHEL, Ubuntu, Windows 2003/2008

De Serie: Data in de cloud versleutelen

Deel 1: Encryptie gevoelige clouddata is noodzakelijk

Deel 2: Trend Micro SecureCloud

Deel 3: Symantec Policy Based Encryption.cloud

Deel 4: CloudLock

Deel 5: TrueCrypt