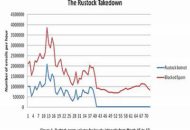

De manier waarop Microsoft het Rustock-botnet heeft neergehaald, is bijzonder professioneel. Dit meent botnet-expert Michel van Eeten. Van Eeten is hoogleraar bestuurskunde aan de faculteit Techniek, Bestuur & Management van de Technische Universiteit (TU) Delft. 'Je ziet duidelijk dat er maandenlange voorbereidingen aan zijn voorafgegaan.'

Van Eeten onderzoekt in opdracht van het ministerie van Economische Zaken de botnetbesmetting per provider. Eerder vertelde beveiligingsadviseur Rik Ferguson van Trend Micro aan Computable dat voor een succesvolle aanpak van botnets een aantal ingrediënten moet samenkomen: 'handhaving, een proactieve opstelling van internet service providers en internationale harmonisering van wetgeving.'

Al die ingrediënten waren volgens Van Eeten aanwezig toen Microsoft op 16 maart 2011 spam-botnet Rustock oprolde. In de Verenigde Staten namen opsporingsambtenaren van de U.S. Marshalls rond de honderd servers in beslag. In Nederland haalde de High Tech Crime Unit van de KLPD twee servers neer bij een reseller van hosting provider LeaseWeb. Microsoft had de leiding van de internationale actie. Senior programma manager van de Microsoft Digital Crimes Unit T.J. Campana prees zowel de High Tech Crime Unit van de KLPD als LeaseWeb voor hun prompte acties.

Juridische aanpak

Ten eerste is de juridische aanpak van Microsoft in het geval van Rustock innovatief, aldus Van Eeten: 'Het is Microsoft gelukt om als marktpartij via de rechter af te dwingen dat servers in beslag werden genomen zonder dat de eigenaar daarvan vooraf op de hoogte is gesteld. De rechtszitting vindt pas na inbeslagname plaats. Dat lukte door gebruik te maken van een Amerikaanse wet die merken beschermt. Voor zover ik weet is dat uitzonderlijk, want normaal kan dit alleen op strafrechterlijke basis.'

Ontsnappingsroutes geblokkeerd

Niet alleen zijn de commando- en controleservers uitgeschakeld, Microsoft heeft er ook voor gezorgd dat bots niet via andere wegen instructies kunnen ontvangen. Microsoft is zo slim geweest een aantal ontsnappingsroutes te blokkeren. 'Bot-herders (de cybercrimineel die het botnet aanstuurt, red.) anticiperen steeds vaker op aanvallen op hun netwerk door opsporingsdiensten', aldus Van Eeten.

Eén van die ontsnappingsroutes is het razendsnel wijzigen van de domeinnamen waarvandaan bots hun instructies ontvangen. Van Eeten: 'De Rustock-bots zijn zelfstandig in staat een eindeloze reeks domeinnamen uit te rekenen waarvandaan ze mogelijk instructies kunnen ontvangen van hun bot-herder. Dat gold ook al voor de bots binnen het Conficker-botnet. Deze domeinnaam-strategie is bij dat botnet uiteindelijk succesvol aangepakt, maar dat kon alleen doordat ICANN intensief samenwerkte met de registraties van domeinen als .com en .nl. Zoiets is nu ook in voorbereiding. Microsoft heeft zelf al preventief beslag laten leggen op 1500 domeinnamen. Maar de lijst is eindeloos en vereist dus een structurele oplossing.'

Malicious Software Removal Tool

Ook het bestrijden van de malware op geïnfecteerde machines wordt door Microsoft voortvarend aangepakt, aldus Van Eeten. 'Elke gebruiker met een legale Windows-versie, die de beveiligingsupdates aan heeft staan, wordt via de Malicious Software Removal Tool opgeschoond.'

Dat verwijderen van de Rustock-malware op Windows-machines is natuurlijk al een tijdje aan de gang, maar deze periode is volgens Van Eeten cruciaal. 'Omdat de bot-herder geen toegang meer tot zijn bots heeft, kan hij nauwelijks tegenmaatregelen treffen tegen het opschonen. Zo kunnen de bestaande bots moeilijker onder de radar van virusopruimingssoftware duiken, omdat ze geen instructies ontvangen om hun 'virus-vingerafdruk' te wijzigen. Ook is het moeilijker om nieuwe bots te rekruteren, om de opgeschoonde bots te vervangen.'

Overheidsdiensten

'Je ziet duidelijk dat er maandenlange voorbereidingen aan vooraf zijn gegaan.' Van Eeten vermoedt dat een partij als Microsoft wellicht beter uitgerust is voor dit soort acties dan bijvoorbeeld overheidsdiensten. 'Ik heb er geen cijfers over, maar Microsoft heeft een groot aantal mensen in dienst die zich met dit soort acties bezighouden, zowel op technisch als juridisch vlak. Bovendien is Microsoft natuurlijk een naam die deuren opent die voor anderen gesloten blijven.'

Neerhalen Rustock-botnet

Het Rustock-botnet verspreidde dagelijks miljarden spammails vanaf geïnfecteerde computers. Op 16 maart 2011 namen opsporingsambtenaren van de U.S. Marshals rond de honderd servers in de Verenigde Staten in beslag. Op de servers draaide commando- en controlesoftware van spambotnet Rustock. In Nederland haalde de High Tech Crime Unit van de KLPD twee servers neer bij een reseller van hosting provider LeaseWeb. Microsoft had de leiding van de internationale actie.

Het neerhalen van Rustock is volgens Microsoft het tweede succes van Project MARS (Microsoft Active Response for Security). Dat is een samenwerking tussen de Microsoft Digital Crimes Unit (DCU), het Microsoft Malware Protection Center en het Trustworthy Computing-programma. Begin 2010 werden binnen MARS de controleservers van het Waledac-botnet neergehaald.

Je zou eens een besturingssysteem kunnen overwegen dat niet vatbaar is voor dit soort dingen…

Aan de andere kant is het wel weer een hoop werkgelegenheid voor virus- en botnetbestrijders..

Ben benieuwd hoe dit, juridisch ligt. Een amerikaanse wet die er voor zorgt dat de KLPD een server uit een rek haalt ??

Een OS dat niet vatbaar is voor virussen bestaat niet. De zwakke schakel is namelijk de persoon die er achter zit.

@Martin: de botnet activiteiten zijn ook strafbaar onder de nederlandse wetgeving dus er is sprake van een gecoordineerde samenwerking.

@Jeroen: Dat is natuurlijk weer de standaard reactie. Feit is dat de meerderheid van de PC’s nu eenmaal een Microsoft OS heeft. Indien 80% van de PC’s in de wereld een ander OS zou hebben zou de botnets op die systemen getarget zijn. Het doel is immers zoveel mogelijk bots te verzamelen.

@Erwin: Precies, veel gebruikers klikken achteloos op elke OK button die ze voor hun neus getoverd krijgen, omdat ze geen onderscheid kunnen maken tussen wat wel en wat niet veilig is. Dat soort gebruikers krijgen elk OS geïnfecteerd 😉

@Kees: Tsja, dat krijg je bij zich steeds herhalende artikelen.

Helaas is de ingebouwde bescherming bij het meest gebruikte besturingssyteem ook de slechtste.

@Erwin, @Kees: met een goeie permissie-struktuur kan een gebruiker op OK drukken wat hij/zij wil maar gebeurt er niets schadelijks.

Helaas is dat bij Windows nog steeds niet goed voor elkaar…

@Kees: Gebruikers zouden eigenlijk helemaal niet met vragen die over de veiligheid gaan geconfronteerd moeten worden.

@Jeroen: een groot deel van de thuisgebruikers heeft geen notie van wat er zich op het net afspeelt. Dat heeft niets met welk OS dan ook te maken. Als je zoekt via Google en daarna zomaar op wat links gaat klikken loop je grote risico’s, zeker als je gebruik maakt van welk meest gebruikt OS dan ook. Met je eens ben ik het wel dat een OS bescherming moet bieden. Maar zoals je wel weet holt be- en afscherming altijd achter de feiten aan. Met de acties om botnet-criminelen aan te pakken pak je het probleem van de andere kant aan. Het wachten is op de botnets voor Linux en de Mac.

@Technicus: precies, en ook het gezeur van allerlei extra producten en diensten omdat je een lek en gammel besturingssysteem gebruikt zou niet nodig moeten zijn.

@Jaap: Botnets, of pogingen daartoe, zijn er voor diverse besturingssystemen en inderdaad loop je bij de bestrijding achter de feiten aan, het blijft een kat-en-muis spel.

Maar feit is wel dat met name de Linux-gemeenschap veel sneller reageert met security-updates voor het zowieso al veiliger besturingssysteem, waardoor de kans op “besmetting” zeer gering is.

In vind Microsoft dan ook echt niet vernieuwend, ze zouden eens met een écht nieuw besturingssysteem moeten komen met betere ingebouwde beveiliging en robuust bestands-systeem.

@Jaap, Erwin_br en Kees:

Fout, helemaal fout. Jullie bonjouren gewoon over de grondverschillen tussen Windows en Linux. Linux is vanaf het begin gebouwd met veiligheid in gedachten. Bij Windows is dat geenszins het geval. NU, op DIT MOMENT, is het gewoon een feit dat Linux vele malen veiliger in elkaar steekt dan Windows. Dus NU is ’t gewoon slim om Linux te gebruiken en Windows als een baksteen te laten vallen. Tenminste, veiligerheidswijs gezien. Op lange termijn ook kostengewijs (op korte termijn niet, omdat je natuurlijk al hebt moeten dokken voor Microsoft). Maar alleen al omdat het Open Source is, is Linux gewoon veel veiliger: immers, iedereen kan in de code kijken en in bijv. de kernel alle onveilig zaken vinden en aankaarten. Bij de Windows-kernel spreek je over een select groepje Microsoft-programmeurs. Die kunnen nooit evenveel bugs vinden dan dat mogelijk zou zijn als ’t Open Source zou zijn.

“Feit is dat de meerderheid van de PC’s nu eenmaal een Microsoft OS heeft. Indien 80% van de PC’s in de wereld een ander OS zou hebben zou de botnets op die systemen getarget zijn. Het doel is immers zoveel mogelijk bots te verzamelen.”

Nee. Absoluut niet. Dan ga je ervan uit dat Windows en Linux gelijkwaardig zijn, en dat is absoluut NIET zo. Het is natuurlijk ook onzin om te roepen dat als het DOEL xyz is, dat xyz dan ook maar eventjes zou lukken.

“een groot deel van de thuisgebruikers heeft geen notie van wat er zich op het net afspeelt.”

En dat is precies de reden dat je OS je moet beschermen. Bijv. door bepaalde default-instellingen. En dat is precies wat Linux wel doet, en het is precies wat Windows niet doet. Bij Windows staat alles standaard open. Uiterst onveilig. Bij Linux staat alles dicht. Dat wil zeggen dat je er verstand van moet hebben om je systeem onveilig te maken. Bij Windows is het net andersom: daar moet je er verstand van hebben om ’t maar een klein beetje veilig te maken. Maar er zitten zo gigantisch veel stommiteiten, ontwerpfouten en verkeerde prioriteiten in Windows dat zelfs een expert een Windows-bak niet goed genoeg kan dichttimmeren.

@mm: je neemt mij de woorden uit de mond 😉

Ik heb het eerst voor mij gehouden omdat je anders al gauw als “Linux Fanboy” of zoiets wordt afgeschilderd.

Heb Windows zo’n 7 jaar geleden definitief de deur uit gedaan, eerst Red-Hat/Fedora, afgelopen jaren Ubuntu tot volle tevredenheid.

Ik gebruik mijn systemen voor multimedia/video-bewerking (kdenlive, devede, audacity) en het gebruikelijke kantoorwerk + Internet.

Heel veilig en blijvend snel, en geen overhead van allerlei “beschermings-software”.

Ik draai alleen nog wel eens Win7 in een virtual box om de GPS van mijn auto te updaten (kan helaas alleen met Windows, o.a. omdat die applicatie op het .Net is gebouwd)…

Ubuntu is zo makkelijk geworden, dat mag het probleem niet zijn, maar het is haast niet voor elkaar te krijgen mensen eens iets anders te laten proberen.

En de (PC)- handel werkt natuurlijk ook niet mee, denken er niets mee te kunnen verdienen..